Sicherheit eines Passworts

XChange 4.4.4

7. Januar 2019

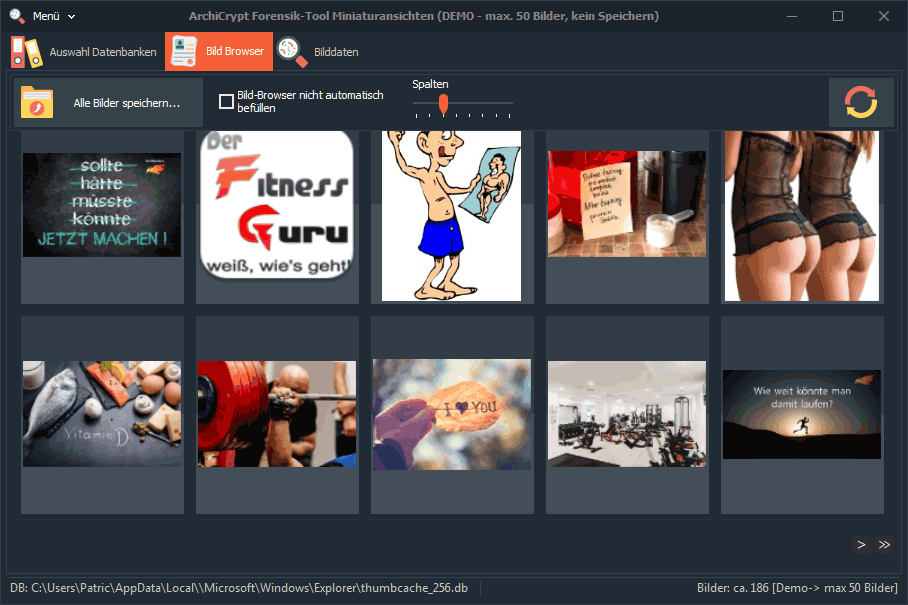

Datenleck Vorschaubilder

25. Juli 2019ArchiCrypt Passwörter

Wir verraten Ihnen jetzt zwei Passwörter, mit denen Sie auf den ArchiCrypt Rechnern auf 90 Prozent der verschlüsselten Daten zugreifen können!Passwort 1: 123

Passwort 2: 456

Auf den ArchiCrypt Entwicklungsrechnern wird man haufenweise Dateien finden, die mit den Passwörtern 123 und 456 verschlüsselt sind.

Warum?

Weil "123" und "456" so wunderbar griffige und gleichzeitig so einprägsame "Passwörter" sind.

Genau diese Anforderung stellen auch die meisten Menschen!

Passwörter sollen leicht einzugeben sein und, man soll sie sich vor allem leicht merken können.

✕Das Thema Sicherheit wird diesen Forderungen nach Merkbarkeit und Einfachheit untergeordnet.

Was auf unseren Entwicklungsrechnern absolut legitim ist - es werden ausschließlich Testdaten ver- und entschlüsselt - hat in der Realität fatale Folgen.

Das meistgenutzte Passwort der Welt

Immer wieder gibt es Untersuchungen zu diesem Thema. Eine Studie der Universität Cambridge lässt im Gegensatz zu anderen Studien präzisere Aussagen über reagionale und altersbedingte Besonderheiten bei der Wahl des Passwortes zu.70 Millionen Passwörter!

And the winner is:

123456

Jedem von uns ist klar, dass dieses Passwort nicht sicher ist.

Im geschäftlichen Umfeld kommen die "Passwörter" password1, welcome und password2 am häufigsten vor (international).

Wer wählt die besten Passwörter?

Wir Deutschen sind auch in der digitalen Welt verhältnismäßig sicherheitsbewusst. Laut der Cambridge Studie gehören deutsche Computernutzer bei der Passwortwahl zu den sorgsamsten Vertretern. Besonders positiv fallen die etwas älteren Computernutzer auf. Die angeblich sich so sicher auf dem digitalen Parkett bewegenden Digital Natives sind vielfach argloser.

Die Gruppe der bis 25-Jährigen verwendet Passwörter, die nur halb so sicher sind, wie die aus der Gruppe der über 55-jährigen Deutschen.

Prominenz schützt keinesfalls vor unsicheren Passwörtern. Bashar al-Assad, der syrische Diktator, musste zusehen, wie sich seine politischen Gegner seinen E-Mail Verkehr etwas näher ansahen. Assad, nicht dumm, hielt sich an den internationalen Standard für miserable Passwörter und wägte sich mit 123456 in Sicherheit.

Ein perfektes Beispiel für eine Erfolg-bringende-Recherche im sozialen Umfeld einer Person, lieferte vor Jahren Paris Hilton. Die Dame besaß einen Chihuahua mit Namen “Tinkerbell“. Leicht einzusehen, dass sich mit dem Namen des kleinen Freundes auch Daten schützen lassen. Gut merkbar, kurz und schnell eingegeben. Schade nur, wenn andere auch auf diese geniale Idee kommen und sich mit Tinkerbell Zugang zu sensiblen Daten verschaffen.

Personenbezogene Recherche

Hat ein Angreifer eine bestimmte Person ins Visier genommen, ist eine Spezialangriff äußerst erfolgreich.Die personenbezogene Recherche

Im Umfeld des potenziellen Opfers werden alle erdenklichen Informationen gesammelt.

Namen, Vornamen in seinem Verwandten und Bekanntenkreis, Katzen, Hunde, Vögel, Hamster, tot oder lebendig, Hobbies, Musikstücke, Bücher, Lieblingsessen, Automarken- und Kennzeichen, neu und alt, Uhrenmarken, Parfums, Kleidermarken, Farben, Musik, Aufenthaltsorte, Hersteller des Rechners, des Monitors, der Büromöbel, der Computermaus, Kontonummer, Bankleitzahl, Telefonnummern. Hat man physikalischen Zugang, kommt der Papiermüll hinzu.

Mit Hilfe dieser Rechercheergebnisse wird ein spezielles Wörterbuch erzeugt, welches nicht nur die ermittelten Begriffe enthält, sondern auch alle Variationen und Kombinationen. Wenn Sie beim Lesen gerade eine Panikattacke bekommen, weil Sie ertappt wurden, dann handeln Sie jetzt.

Im Umfeld des potenziellen Opfers werden alle erdenklichen Informationen gesammelt.

Namen, Vornamen in seinem Verwandten und Bekanntenkreis, Katzen, Hunde, Vögel, Hamster, tot oder lebendig, Hobbies, Musikstücke, Bücher, Lieblingsessen, Automarken- und Kennzeichen, neu und alt, Uhrenmarken, Parfums, Kleidermarken, Farben, Musik, Aufenthaltsorte, Hersteller des Rechners, des Monitors, der Büromöbel, der Computermaus, Kontonummer, Bankleitzahl, Telefonnummern. Hat man physikalischen Zugang, kommt der Papiermüll hinzu.

Mit Hilfe dieser Rechercheergebnisse wird ein spezielles Wörterbuch erzeugt, welches nicht nur die ermittelten Begriffe enthält, sondern auch alle Variationen und Kombinationen. Wenn Sie beim Lesen gerade eine Panikattacke bekommen, weil Sie ertappt wurden, dann handeln Sie jetzt.

Im digitalen Zeitalter kommt man einfacher an solche Daten denn je!

Es ist weniger Aufwendig, sich eine solche Liste zu erstellen, als man annimmt und diese Form des Angriffs ist äußerst erfolgreich!

✕Es ist weniger Aufwendig, sich eine solche Liste zu erstellen, als man annimmt und diese Form des Angriffs ist äußerst erfolgreich!

Die schlimmsten Passwortfehler

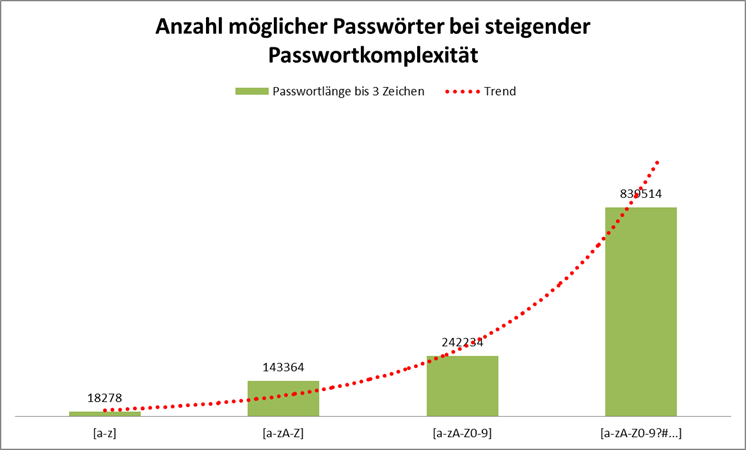

Das Passwort ist zu kurz

Das Passwort ist schlecht aufgebaut

Das Passwort ist einfach zu erraten

Das Passwort kommt mehrfach zum Einsatz

Ihr sicheres Passwort

Wenn Sie ein Passwort festlegen, dann machen Sie sich klar, welche Folgen es hat, wenn das Passwort in falsche Hände gerät!

✕Wenden Sie folgende Regeln beim Erzeugen eines Passworts an

-

Ein Passwort muss eine bestimmte Länge haben. Es besteht ein Konflikt zwischen der Länge eines Passwortes, welches der Nutzer noch bereitwillig lernt und der Länge eines Passwortes, welches ausreichend Sicherheit bietet.

Ein Passwort sollte aus mindestens 12 Zeichen und mehr bestehen. Das Passwort sollte sich aus Ziffern, Groß-/Kleinbuchstaben und Sonderzeichen zusammensetzen. Können Sie aus bestimmten Gründen keine Sonderzeichen verwenden, wählen Sie eine Länge von 14+ Zeichen.

-

Verwenden Sie keine lexikalischen Begriffe, keine Namen und Zahlen, die in Ihrem Umfeld vorkommen.

Nutzen Sie zur Erzeugung des Passwortes den kompletten Zeichenvorrat – Groß-/Kleinbuchstaben, Ziffern und Sonderzeichen

-

Verwenden Sie ein Passwort nie mehrfach

Für jeden Einzelfall sollten Sie sich ein eigenes Passwort erzeugen

-

Gerade bei Passwörtern, die im Zusammenhang mit Online-Diensten stehen, ist es wichtig, dass Sie das Passwort regelmäßig ändern. Immer wieder werden Zugangsdaten in großem Stil gestohlen. Bis die Daten letztlich zum Einsatz kommen und missbräuchlich verwendet werden, vergeht einige Zeit. Diese Zeit müssen Sie zu Ihren Gunsten nutzen.

Ändern Sie Passwörter für Online-Dienste regelmäßig.

Beispiele für sichere Passwörter

Voller Zeichensatz

14

Zh8(Dx23_%k6s9

Das Passwort besteht aus 14 Zeichen. Dabei kommen Groß- und Kleinbuchstaben, Ziffern und Sonderzeichen zum Einsatz.

Ausschließlich Ziffern

27

56948571569321547895654215879

Das Passwort besteht aus 27 Ziffern. Die Sicherheit dieses Passwortes entspricht etwa einem Passwort der Länge 14, welches Zeichen aus dem kompletten Zeichenvorrat verwendet.

Man kann also durchaus ein Passwort ausschließlich aus Ziffern ausbauen. Die Länge des Passwortes ist natürlich entsprechend anzupassen. Sie sehen aber sicher, dass man schnell Probleme bekommt, wenn es darum geht, sich solche Passwortungetüme zu merken. Selbstverständlich kann man sich Passwörter mit Hilfe bestimmter Regeln erzeugen und dann auch für längere Zeit merken. Aber auch mit solchen Verfahren wird man rasch eine Grenze erreichen. Die Zahl an Passwörtern steigt immer weiter an. Zudem sollten Sie, wie oben erläutert, die Passwörter regelmäßig ändern.

Passwort Manager

Eine ganz klare Empfehlung lautet an dieser Stelle:

Verwenden Sie einen Passwort-Manager!

Klar wäre es schön, wenn Sie ArchiCypt Passwort Safe verwenden, wichtig ist jedoch, dass Sie überhaupt ein sicheres Verwaltungsprogramm für Ihre Passwort- und Login-Daten einsetzen. Merken Sie sich fortan ein einziges komplexes und sicheres Masterpasswort. Den Rest erledigt der Passwort Safe für Sie!

Verwenden Sie einen Passwort-Manager!

Klar wäre es schön, wenn Sie ArchiCypt Passwort Safe verwenden, wichtig ist jedoch, dass Sie überhaupt ein sicheres Verwaltungsprogramm für Ihre Passwort- und Login-Daten einsetzen. Merken Sie sich fortan ein einziges komplexes und sicheres Masterpasswort. Den Rest erledigt der Passwort Safe für Sie!

ArchiCrypt Passwort Safe

EUR24,95

ArchiCrypt Passwort Manager

- List item

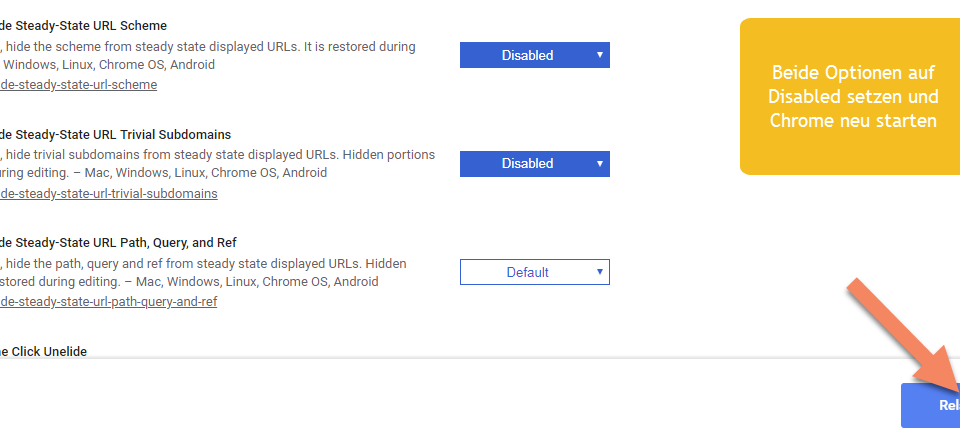

Passwort-Manager im Browser

Fast in jedem Browser finden Sie inzwischen einen Passwortmanager. Dabei gibt es mindestens zwei Gründe, warum die Passwortverwaltung der Browser nicht wirklich geeignet ist.

1. Sobald Sie angemeldet sind, kann jeder mit dem Browser die gespeicherten Seiten besuchen und die Login-Daten. Es findet keine Entkopplung von Passwortverwaltung und Browser statt.

2. Denken Sie nur daran, wie oft Sie zwischen verschiedenen Browsern wechseln müssen, weil eine bestimmte Seite einen bestimmten Browser erwartet. Oder daran, dass Sie auf Ihrem Tablet einen anderen Browser verwenden wie auf dem PC. Was bringen Ihnen gespeicherte Daten in Browser A, wenn Sie Browser B verwenden?

Es gibt zahlreiche weitere Gründe, die für einen Passwort-Manager sprechen. Hier hat man meist wertvolle Zusatzfunktionen wie Erinnerungsfunktion, Passwortgenerator, Offline-Verschlüsselung, automatisches Schließen der Passwortverwaltung bei Inaktivität usw.

1. Sobald Sie angemeldet sind, kann jeder mit dem Browser die gespeicherten Seiten besuchen und die Login-Daten. Es findet keine Entkopplung von Passwortverwaltung und Browser statt.

2. Denken Sie nur daran, wie oft Sie zwischen verschiedenen Browsern wechseln müssen, weil eine bestimmte Seite einen bestimmten Browser erwartet. Oder daran, dass Sie auf Ihrem Tablet einen anderen Browser verwenden wie auf dem PC. Was bringen Ihnen gespeicherte Daten in Browser A, wenn Sie Browser B verwenden?

Es gibt zahlreiche weitere Gründe, die für einen Passwort-Manager sprechen. Hier hat man meist wertvolle Zusatzfunktionen wie Erinnerungsfunktion, Passwortgenerator, Offline-Verschlüsselung, automatisches Schließen der Passwortverwaltung bei Inaktivität usw.